Um infostealer é um tipo de malware (software malicioso) projetado para roubar informações confidenciais do usuário, como senhas, dados bancários, credenciais de login, histórico de navegação e outros dados pessoais. Ele é geralmente instalado sem o conhecimento da vítima e pode se espalhar por meio de downloads maliciosos, links falsos ou anexos de e-mails.

Após a infecção, o infostealer coleta as informações e as envia para os criminosos cibernéticos que controlam o malware, podendo resultar em roubo de identidade, fraudes financeiras e outros danos. Algumas características típicas de infostealers incluem:

- Roubo de credenciais: Captura de nomes de usuário e senhas de serviços online.

- Gravação de teclas (keylogging): Registra tudo o que a vítima digita.

- Captura de dados bancários e financeiros.

- Monitoramento de atividades online.

Esses programas são particularmente perigosos porque muitas vezes operam de maneira furtiva, sem deixar vestígios óbvios para o usuário, dificultando a detecção até que os danos sejam significativos.

Como o infostealer rouba dados?

O infostealer rouba dados por meio de uma série de técnicas maliciosas e furtivas, dependendo da sua programação e objetivos. Abaixo estão os principais métodos usados por infostealers para roubar informações:

1. Phishing e Engenharia Social

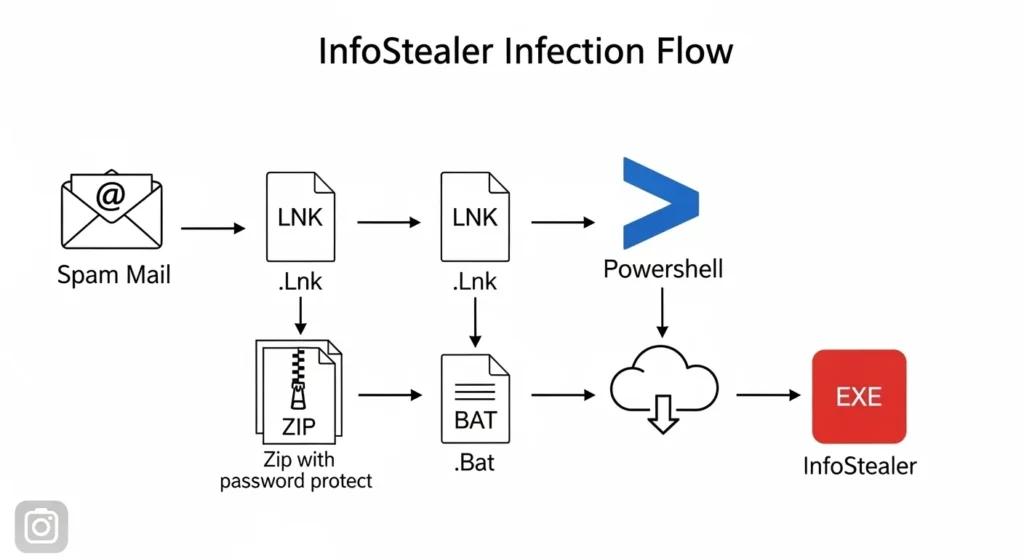

- Phishing: O infostealer pode ser distribuído através de e-mails fraudulentos, que se passam por mensagens legítimas (como de um banco ou rede social). Esses e-mails contêm links para sites falsos ou anexos maliciosos. Ao clicar no link ou abrir o anexo, o infostealer é instalado no dispositivo da vítima.

- Engenharia Social: O malware pode também se disfarçar como um software legítimo ou uma atualização de sistema. Isso faz com que o usuário, sem saber, baixe e instale o infostealer.

2. Keylogging (Registro de Teclas)

- Uma técnica comum usada por infostealers é o keylogging, que registra todas as teclas digitadas pelo usuário. Isso permite que o malware capture senhas, informações bancárias e qualquer outro dado inserido no teclado, como mensagens pessoais ou de e-mail.

3. Captura de Tela

- Alguns infostealers podem capturar capturas de tela periodicamente ou quando a vítima realiza determinadas ações, como acessar sites bancários ou realizar transações financeiras online. Isso pode fornecer dados visuais sobre a atividade do usuário.

4. Monitoramento de Navegação

- O infostealer pode rastrear os sites que o usuário visita e capturar credenciais de login, especialmente em sites de redes sociais, bancos ou plataformas de e-commerce. Ele pode armazenar esses dados em arquivos temporários ou enviar diretamente ao atacante.

5. Roubo de Cookies e Dados de Sessão

- O infostealer pode extrair cookies armazenados no navegador da vítima. Cookies podem conter informações de login ou sessões ativas, permitindo que o criminoso se passe pela vítima e acesse suas contas sem precisar de senha.

6. Roubo de Arquivos Locais

- O malware pode procurar por arquivos específicos no computador da vítima, como documentos, planilhas financeiras ou outros arquivos pessoais, e então enviá-los para o atacante.

7. Acesso Remoto

- Alguns infostealers oferecem ao atacante acesso remoto ao dispositivo da vítima. Isso permite que ele explore diretamente o computador, copie arquivos, instale outros malwares ou até faça alterações nas configurações do sistema.

8. Interação com Aplicativos de Mensagens e Redes Sociais

- O infostealer pode monitorar ou até controlar aplicativos de mensagens (como WhatsApp, Messenger, Telegram) e redes sociais, capturando dados sensíveis ou se aproveitando de credenciais salvas.

9. Exfiltração de Dados

- Após coletar as informações, o infostealer envia os dados roubados para os criminosos por meio de protocolos de rede (HTTP, FTP, etc.). Essa comunicação é frequentemente criptografada para evitar que seja detectada por sistemas de segurança.

10. Exploração de Vulnerabilidades

- Em alguns casos, o infostealer explora vulnerabilidades conhecidas no sistema operacional ou em softwares populares para se infiltrar. Isso pode ocorrer, por exemplo, por meio de vulnerabilidades de dia zero ou exploits em navegadores e programas desatualizados.

11. Distribuição via Software Adware

- O infostealer pode se infiltrar como parte de pacotes de software adware (programas que exibem anúncios), infectando o dispositivo enquanto o usuário está fazendo download de programas aparentemente inofensivos.

Essas técnicas tornam o infostealer extremamente perigoso, pois pode roubar dados de forma invisível e sem o conhecimento do usuário, comprometendo sua segurança e privacidade.

Como se proteger de um Infostealer

Proteger-se de infostealers é fundamental para garantir a segurança de suas informações pessoais e financeiras. Esses malwares podem se infiltrar silenciosamente em seu dispositivo e roubar dados valiosos. Aqui estão algumas medidas essenciais para se proteger:

- Use antivírus atualizados: Tenha um software antivírus de confiança e mantenha-o sempre atualizado para detectar e bloquear infostealers.

- Mantenha sistemas e softwares atualizados: Atualize regularmente seu sistema operacional e aplicativos, pois as atualizações corrigem falhas de segurança.

- Evite links e e-mails suspeitos: Cuidado com e-mails de fontes desconhecidas e links duvidosos, que são usados para distribuir infostealers via phishing.

- Use senhas fortes e exclusivas: Crie senhas complexas e únicas para cada conta, garantindo que não haja reutilização.

- Ative a autenticação de dois fatores (2FA): Adicione uma camada extra de segurança nas suas contas, dificultando o acesso dos atacantes.

- Instale um firewall: O firewall ajuda a bloquear tráfego de rede malicioso, impedindo que o malware se comunique com servidores externos.

- Baixe softwares apenas de fontes confiáveis: Evite instalar programas de sites desconhecidos, que podem conter malwares.

- Use navegadores com proteções de privacidade: Navegadores focados em segurança ajudam a bloquear scripts maliciosos e outras ameaças.

- Evite redes Wi-Fi públicas: Use uma VPN ou evite acessar informações sensíveis em redes públicas, que podem ser vulneráveis.

- Realize análises de segurança regularmente: Faça verificações periódicas em seu dispositivo para detectar malwares.

- Desconfie de ofertas “boas demais para ser verdade”: Evite clicar em promoções que parecem excessivamente vantajosas e provenham de fontes não confiáveis.

- Não salve senhas no navegador: Use um gerenciador de senhas confiável em vez de armazená-las diretamente no navegador.

Invista na segurança da sua empra!

Proteger sua empresa é cuidar do que você construiu. Com o aumento das ameaças cibernéticas, como hackers e vírus, investir em cibersegurança é mais do que necessário. Ter ferramentas de proteção e treinar sua equipe para identificar riscos é fundamental para evitar problemas que podem afetar seu negócio. Lembre-se: a segurança não é um gasto, mas um investimento para garantir que sua empresa continue segura, confiável e pronta para crescer.